Vous vous sentez vulnérable face aux risques d’intrusion sur votre site ou votre domicile ? La protection périmétrique est la première ligne de défense pour sécuriser efficacement un espace. Dans cet article, nous vous expliquons comment choisir les technologies adaptées, intégrer la détection intrusion intelligente et renforcer votre sécurité périmétrique contre les menaces extérieures. Découvrez les solutions clés pour transformer votre périmètre en un rempart fiable et dissuader les intrus avant qu’ils n’agissent.

Sommaire

- Comprendre la protection périmétrique : définition et principes fondamentaux

- Technologies et solutions de protection périmétrique modernes

- Mise en place d’une protection périmétrique efficace

Comprendre la protection périmétrique : définition et principes fondamentaux

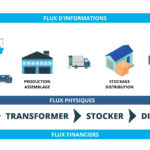

La protection périmétrique est un système de sécurité qui sécurise la zone extérieure d’un site pour détecter et prévenir les intrusions. Elle agit comme première ligne de défense en surveillant les accès et en alertant dès qu’un intrus tente de franchir la frontière périphérique. La norme FD CEN/TR 16705 propose une méthodologie pour évaluer les performances de ces systèmes. Elle peut inclure des clôtures, des détecteurs ou des caméras pour créer une barrière de protection invisible autour d’un site.

La protection périmétrique se distingue de la protection volumétrique en surveillant l’extérieur d’un bâtiment plutôt qu’un volume intérieur. Les systèmes périmétriques détectent les intrusions avant qu’elles ne se produisent, grâce à des capteurs installés sur les clôtures ou les murs. La protection volumétrique, quant à elle, surveille les mouvements à l’intérieur d’un espace protégé. Ces deux approches s’intègrent dans une stratégie de sécurité globale pour une défense en profondeur optimale.

- Dissuader les intrus par une barrière physique ou électronique visible

- Détecter les intrusions dès leur tentative d’approche du périmètre

- Protéger les actifs critiques et les zones sensibles des sites

- Permettre une réponse rapide grâce à des alertes précoces

- Compléter les systèmes de sécurité volumétrique intérieure

La détection précoce des intrusions permet d’intervenir rapidement avant que l’intrus n’atteigne son objectif. Elle réduit le temps de réponse des équipes de sécurité et dissuade les individus de poursuivre leur tentative d’accès non autorisé.

La protection périmétrique constitue le premier niveau d’une stratégie de défense en profondeur. Elle s’appuie sur des systèmes physiques et électroniques pour sécuriser les accès extérieurs, avant de recourir à d’autres mesures complémentaires pour la sécurité intérieure.

Technologies et solutions de protection périmétrique modernes

La protection périmétrique utilise diverses technologies pour détecter les intrusions. Les plus courantes incluent les barrières infrarouges, les câbles sensibles intégrés aux clôtures, les détecteurs de mouvement et les radars anti-intrusion. Ces systèmes évoluent avec l’intégration de l’intelligence artificielle pour améliorer la précision et réduire les fausses alarmes. Allier la tech avec la sécurité en vrai, c’est plutôt cool !

| Technologie | Fonctionnalité | Avantages / Inconvénients |

|---|---|---|

| Barrières infrarouges | Détectent les variations de température causées par un intrus | – Efficaces en extérieur sur terrains plats – Sensibles aux conditions météorologiques |

| Câbles sensibles | Intégrés aux clôtures pour détecter escalade ou cisaillement | – Discrétion totale – Installation complexe sur clôtures existantes |

| Détecteurs de mouvement | Surveillent un périmètre défini par détection de présence | – Couverture large zone – Risque de fausses alarmes avec animaux |

| Radars anti-intrusion | Détectent mouvements dans un périmètre programmé | – Grande portée (jusqu’à 200m) – Coût d’installation élevé |

| Caméras thermiques | Mesurent rayonnement infrarouge pour vision nocturne | – Efficaces en basse visibilité – Investissement initial important |

| Analyse vidéo intelligente | Logiciel d’analyse comportementale des images | – Réduction de 90% des fausses alertes – Dépendance à la qualité vidéo |

| Capteurs de vibration | Réagissent aux chocs ou torsions sur clôtures/murs | – Immunité aux conditions météo – Limités aux supports physiques |

| Systèmes enterrés | Détectent mouvements souterrains ou piétonniers | – Invisible et sécurisé – Coût de mise en œuvre élevé |

| Détecteurs laser | Crée un réseau de faisceaux infrarouges | – Précision millimétrique – Sensibilité aux poussières/obstacles |

| IA embarquée | Discrimination intelligente entre humains, véhicules et animaux | – Réduction de 95% des fausses alarmes – Besoin de formation continue du système |

| Combinaison infrarouge + hyperfréquence | Double technologie pour validation croisée | – Fiabilité accrue – Complexité de synchronisation |

Les caméras thermiques mesurent le rayonnement infrarouge émis par les objets pour créer des images basées sur la température. Elles permettent une surveillance efficace de nuit ou dans des conditions de faible visibilité. L’analyse vidéo intelligente utilise l’intelligence artificielle pour analyser les images en temps réel, distinguant les menaces réelles des fausses alertes. Ces technologies réduisent significativement le taux de fausses alarmes grâce à leur capacité à identifier précisément les intrus.

Les capteurs infrarouges détectent les variations de température causées par un intrus. Les systèmes laser créent un réseau de faisceaux invisibles dont l’interruption déclenche une alerte. Les capteurs de vibration réagissent aux chocs ou torsions sur les clôtures ou murs. Les systèmes enterrés détectent les mouvements souterrains ou piétonniers. Ces technologies s’adaptent à différents environnements, offrant des solutions discrètes et efficaces pour sécuriser les périmètres.

L’intelligence artificielle améliore la précision des systèmes en distinguant les humains et véhicules des animaux. Elle réduit ainsi les fausses alarmes causées par les mouvements des animaux ou les perturbations environnementales. Le machine learning permet aux systèmes d’apprendre continuellement, s’adaptant aux conditions spécifiques de chaque site pour optimiser la détection des intrusions.

Mise en place d’une protection périmétrique efficace

Commencez par identifier les zones à risque et les points d’entrée potentiels. Choisissez des technologies adaptées à la configuration du site pour une protection optimale.

- Législation et normes locales pour garantir la conformité réglementaire

- Analyse de vulnérabilité des points faibles du périmètre

- Niveaux de risque liés à la nature du site et ses menaces potentielles

- Type de site (industriel, résidentiel, stratégique) et ses besoins spécifiques

- Budget disponible pour l’installation et la maintenance du système

- Fiabilité des technologies avec un taux faibles de fausses alarmes

- Évolutivité pour s’adapter aux besoins futurs du site

- Intégration avec les systèmes existants (vidéosurveillance, contrôle d’accès)

- Conditions environnementales (climat, relief, végétation)

Évaluer les risques permet d’identifier les menaces potentielles et les vulnérabilités du site. Analyser le terrain, les accès et les points faibles garantit une installation ciblée. Cette analyse préalable optimise l’efficacité des systèmes de détection et réduit les coûts inutiles. Elle permet aussi d’adapter les solutions aux spécificités du lieu.

Associez plusieurs technologies pour une couverture complète. Combinez capteurs, caméras et systèmes d’alerte pour une détection fiable. La redondance renforce la sécurité en compensant les limites de chaque technologie. Une approche multicouche améliore la précision et limite les fausses alarmes.

Intégrez la protection périmétrique avec les systèmes existants pour une sécurité cohérente. Liez-la au contrôle d’accès et à la vidéosurveillance pour une réponse rapide aux intrusions. Cette synergie facilite la gestion globale de la sécurité et améliore l’efficacité des interventions grâce à une centralisation des alertes et des données.

La protection périmétrique repose sur trois piliers : la détection précoce des intrusions, l’intégration de technologies adaptées (caméras thermiques, capteurs laser) et une stratégie multicouche pour une sécurité optimale. Évaluez vos risques dès maintenant, choisissez des solutions fiables et combinez-les pour une défense robuste. Une sécurisation proactive, c’est une sécurité périmétrique irréprochable, garantissant tranquillité et protection sur le long terme.

D’autres questions sur le sujet ?

Comment maintenir une protection périmétrique efficace ?

Pour maintenir une protection périmétrique efficace, il est essentiel d’adopter une approche globale. Cela inclut une clôture physique de qualité comme première ligne de défense et la mise en place de systèmes de détection d’intrusion performants, tels que des détecteurs de mouvement extérieurs ou des caméras thermiques.

Une planification, une intégration et une gestion continues sont indispensables pour maintenir un périmètre sécurisé. Il est également crucial de se tenir informé des technologies émergentes et de s’adapter aux menaces en constante évolution.

Quel budget prévoir pour une protection périmétrique ?

Il est difficile de donner un budget précis sans connaître les spécificités du site à sécuriser. Le coût d’une protection périmétrique est influencé par le type de système d’alarme choisi, la superficie du périmètre, le niveau de sécurité souhaité, les coûts d’installation et de maintenance, et l’intégration d’analyses vidéo.

Un système d’alarme périmétrique peut coûter environ 729,00 €. Pour une prestation de sécurité avec agent, il faut compter au minimum 17€/h. Ces chiffres donnent un ordre de grandeur, mais une évaluation personnalisée est nécessaire.

Comment la protection périmétrique dissuade-t-elle les intrusions ?

La protection périmétrique dissuade les intrusions de plusieurs manières. La simple présence de caméras de sécurité constitue un moyen de dissuasion visible. Des éléments dissuasifs comme des arbustes épineux près des zones vulnérables peuvent également être utilisés.

La protection périmétrique peut avoir un rôle dissuasif fort, par exemple, lorsqu’une alarme sonore se déclenche dès le franchissement du périmètre. Des systèmes de dissuasion tels que des lumières clignotantes et des alarmes sonores peuvent faire rebrousser chemin aux malfaiteurs.

Comment la protection périmétrique s’adapte-t-elle aux animaux ?

La protection périmétrique s’adapte aux animaux principalement en utilisant des technologies et des configurations qui permettent de distinguer les animaux des intrusions humaines. Des détecteurs de mouvement compatibles avec les animaux sont conçus pour ignorer les mouvements des animaux domestiques jusqu’à un certain poids ou taille.

Le réglage de la sensibilité des systèmes permet de minimiser les déclenchements intempestifs causés par les animaux. Le placement stratégique des détecteurs, l’utilisation de micro-ondes (MW) et l’analyse vidéo sont d’autres adaptations courantes pour éviter les fausses alertes.

Comment la protection périmétrique s’intègre-t-elle à une voiture ?

La protection périmétrique dans une voiture se manifeste par des systèmes d’alarme qui surveillent les ouvertures du véhicule, comme les portes et le coffre. Ces alarmes périmétriques détectent les intrusions en surveillant un périmètre défini autour du véhicule.

Elles se déclenchent en cas de mouvement suspect ou tentative d’ouverture, même avec des personnes ou animaux à l’intérieur. Certains systèmes d’alarme envoient une notification sur smartphone en cas de tentative d’intrusion. L’utilisation de films anti-effraction pour vitres est également une mesure de protection périmétrique pour une voiture.

laisser un commentaire